Información importante sobre los emails de phishing que usan el nombre de Hostinger

Hemos recibido un número significativo de informes de phishing de nuestros clientes. Están recibiendo emails maliciosos que se hacen pasar por nuestros servicios e intentan robar información confidencial.

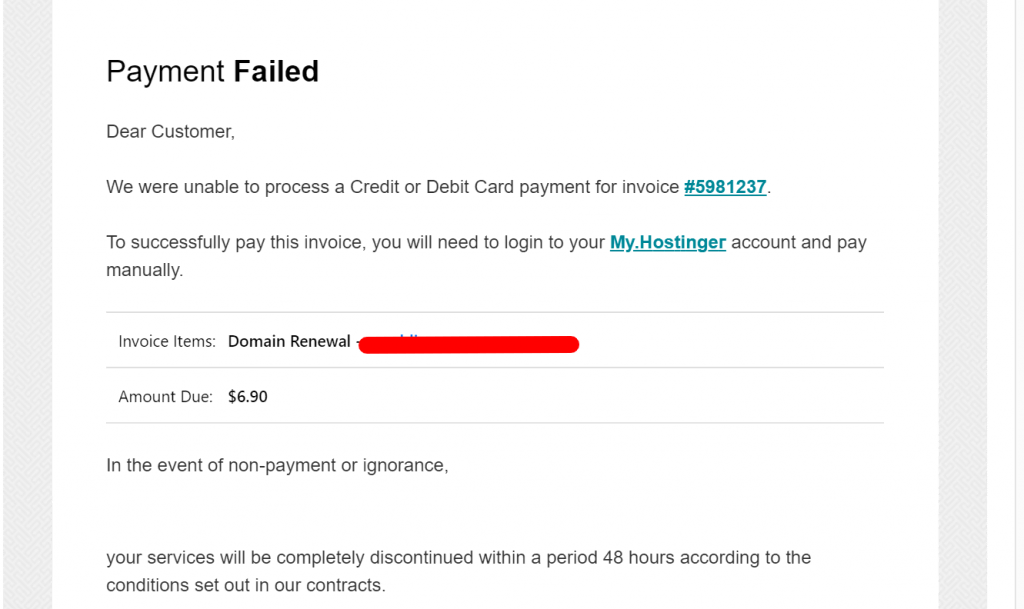

Este es un ejemplo de un correo electrónico de phishing denunciado:

Si recibiste este emails u otro similar, no hagas clic en ninguno de los enlaces, elimínalo e infórmanos.

¿Cómo detectar un ataque de phishing?

Aunque mantenemos controles para proteger nuestras redes y sistemas de amenazas cibernéticas, no tenemos control de lo que los estafadores envían a los buzones de correo personales de los clientes que no están alojados en nuestros servidores.

En un esfuerzo por proteger a nuestros clientes, queremos resaltar un ataque cibernético común que todos deberían conocer: el phishing.

“Phishing” es el tipo más común de ataque cibernético que afecta a organizaciones e individuos en todo el mundo. Los ataques de phishing pueden tomar muchas formas, pero todas comparten un objetivo común: hacer que compartas información confidencial, como credenciales de inicio de sesión, información de tarjetas de crédito o detalles de cuentas bancarias.

Tipos de ataques de phishing a tener en cuenta

- Phishing: en este tipo de ataque, los hackers se hacen pasar por una empresa real para obtener tus credenciales de inicio de sesión. Puedes recibir un email pidiéndote que verifiques los detalles de tu cuenta con un enlace que te lleva a una pantalla de inicio de sesión de impostor que entrega tu información directamente a los atacantes.

- Spear Phishing: Spear phishing es un ataque de phishing más sofisticado que incluye información personalizada que hace que el atacante parezca una fuente legítima. Es posible que usen tu nombre y número de teléfono y se refieran a una empresa específica en el email para engañarte y hacerte creer que tienen una conexión contigo, lo que hace que sea más probable que hagas clic en un enlace o un archivo adjunto que proporcionan.

- Suplantación de identidad de documentos compartidos: es posible que recibas un email que parezca provenir de sitios de intercambio de archivos como Dropbox o Google Drive que te notifican que se ha compartido un documento contigo. El enlace proporcionado en estos correos electrónicos te llevará a una página de inicio de sesión falsa que imita la página de inicio de sesión real y robará las credenciales de tu cuenta.

Lo que puedes hacer

Para evitar estos esquemas de phishing, observa las siguientes mejores prácticas de email:

- No hagas clic en enlaces o archivos adjuntos de remitentes que no reconozcas. Ten especial cuidado con los archivos .zip u otros tipos de archivos comprimidos o ejecutables.

- No proporciones información personal confidencial (como nombres de usuario y contraseñas) por email.

- Está atento a los remitentes de email que utilizan nombres de dominio sospechosos o engañosos.

- Inspecciona las URL cuidadosamente para asegurarte de que sean sitios legítimos y no impostores.

- No intentes abrir ningún documento compartido que no esperas recibir.

- Si no puedes saber si un email es legítimo o no, comunícate con el soporte de la empresa directamente a través del chat o los contactos proporcionados en su sitio web. Nunca utilices los contactos proporcionados en el email.

- Ten especial cuidado al abrir archivos adjuntos o hacer clic en enlaces si recibes un email que contiene un cartel de advertencia que indica que se originó en una fuente externa.

- Activa la autenticación 2FA en tus cuentas cuando sea posible.

Si has abierto un email, pero no has hecho clic en nada, no te preocupes.

Ponte en contacto con el servicio de atención al cliente a través de Live Chat si tienes alguna pregunta.